Blog Prawa Pracy | Kancelaria Ostrowski i Wspólnicy : Pracownik z dostępem do informacji niejawnych bez poświadczenia bezpieczeństwa

3 lata więzienia za niewłaściwe przetwarzanie danych osobowych - Krajowe Stowarzyszenie Ochrony Informacji Niejawnych

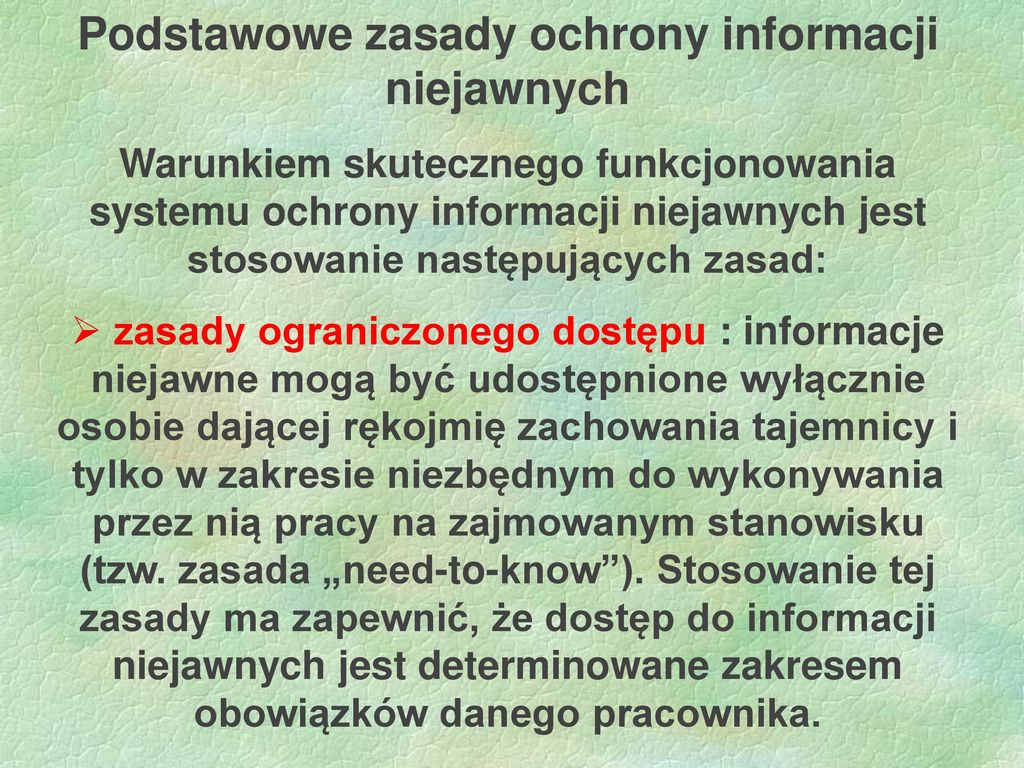

Nowe spojrzenie na ochronę informacji niejawnych (cz. 1) | Zabezpieczenia - czasopismo branży security

Szkolenie z ochrony informacji niejawnych i obiegu dokumentów niejawnych – POLSKIE PRZYGOTOWANIA OBRONNE – Szkolenia Obronne PPO

Środki bezpieczeństwa fizycznego w ochronie informacji niejawnych (cz. 3) | Zabezpieczenia - czasopismo branży security

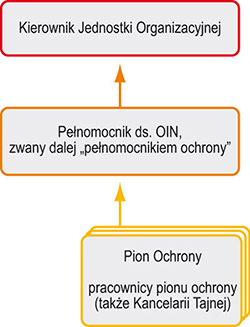

Łączenie funkcji w ochronie informacji niejawnych | BezpieczneIT - informacje niejawne | dane osobowe

Nowe spojrzenie na ochronę informacji niejawnych (cz. 2) | Zabezpieczenia - czasopismo branży security